Olá Pessoal,

Acredito que depois de um longo periodo, sem escrever sobre Meraki, hoje venho aqui para demonstrar mais um ítem que eu acho muito válido, pois foi lançado recentemente como sendo uma alternativa para ambientes específicos ( shows, eventos, escritórios, etc ), na qual consiste de obter um adicional de segurança ( Umbrella ) diretamente via MR ( access point ), sem obter um UTM ( Firewall ).

Essa demora também deve-se alguns problemas que obtive para conseguir colocar para funcionar no portal, pois eu tinha equipamento associado a licença ( co-termination ), que pertencia ao meu kit adquirido via CMNA, devido a isso outros eventos ocorreram para colocar em funcionamento, abrindo um ticket e ” calls ” com time da Meraki, entretanto agora vou conseguir detalhar para vocês sobre essa novidade/facilidade.

Licenciamento

Se deseja saber mais sobre a mudança do licenciamento recomendo acessar esse link, e reforço que a partir do momento que você muda para ” Per License “ você não pode voltar para o modelo antigo de licenciamento “Co-Termination”

Per Device license

Como explicado anteriormente, é obrigatório alterar nosso licenciamento, devido a isso, bem como para ter a função ” Umbrella “ funcional precisamos ter licença ” Advanced Security “. Segue abaixo a menção do licenciamento.

Como nosso foco não é mostrar como fazer alteração para ” Per-License “ no Portal, recomendo também a ler esse documento. Se vocês tiverem dúvida, acredito que não, pois esta bem detalhado a documentação, deixe nos comentários sua duvida e tentamos ajudar, ou posso no futuro fazer um post demonstrando. 🙂

Configuração inicial

Se você já acompanhou nossos posts anteriores explicando sobre o Umbrella na plataforma Meraki, vai observar que existe alguma similaridade nas configurações, entretanto neste caso não iremos precisar executar alguns passos anteriores para sincronizar com o Dashboard Umbrella.

Você pode observar que o parâmetro que tinhamos via Network Wide -> General irá aparecer uma mensagem, onde nos posts anteriores podiamos observar que era o campo para inserirmos a chave ” API “ para sincronizar as ferramentas

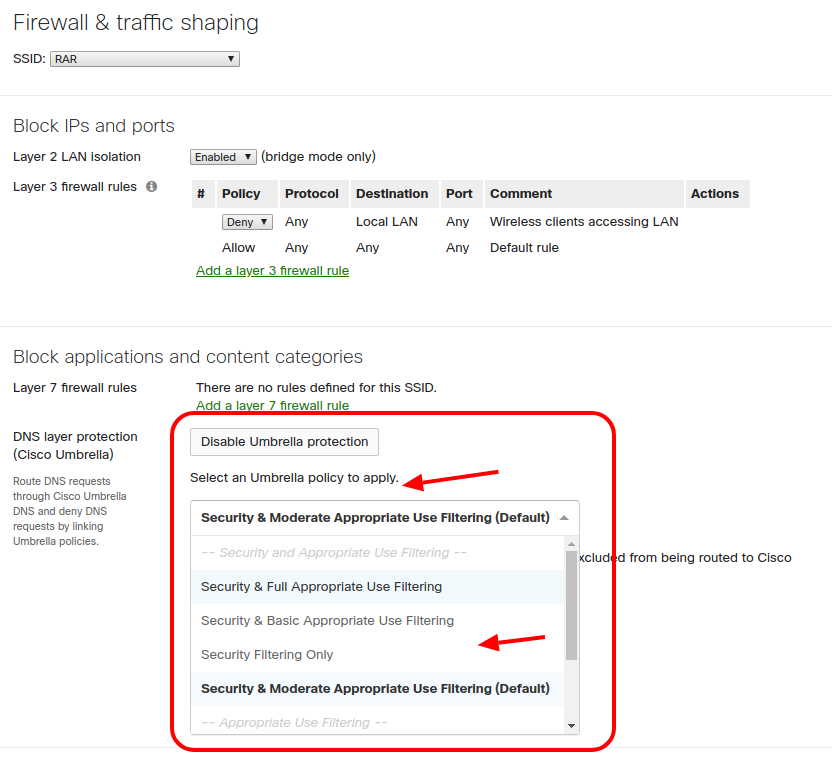

Portanto, agora nossas configurações serão diretas via ” Firewall & Traffic Shapping “ e ” Group Policies “.

Firewall Traffic Shapping

Conforme nos procedimentos ja explicados nos posts anteriores de Umbrella, neste ponto temos as mesmas menções, porém a partir do momento que você habilita a conectividade com o ” Umbrella “ já veremos que existem varias politicas definidas para você escolher e cada uma vai representar um nível de filtro, baseado já nas categorias tradicionais do Umbrella ( lembrando também antigo conhecido nosso OpenDNS ). Segue abaixo as descrições das politicas.

Antes que vocês me perguntem, podemos fazer alteração nessas politicas? Consigo customizar as politicas já implementadas?

A resposta é NÂO. Nesse caso você é obrigado a seguir essas politicas e avaliar qual enquadra-se melhor dentro de seu contexto de conectividade e controle que deseja executar.

A única exceção que você tem é como anteriormente digitar abaixo quais são os endereços que você deseja que não sejam direcionados para o Umbrella, conforme abaixo.

Peraí, talvez vocês pensem. OK, mas como vou saber o que cada categoria vai filtrar? Boa, mas como o nosso foco não é detalhar as categorias recomendo ver esses detalhes via essa documentação, senão nosso post fica gigantesco. 🙂

Group Policy

Nesta funcionalidade temos os mesmo parâmetros já detalhados para as funcionalidade de ” Firewall & Traffic Shapping “, onde as politicas que precisam ser selecionadas são as mesma já citadas.

Sabemos aqui que o ” Group-Policy ” você irá definir algumas especificações por device o que gostaria de aplicar co-relacionado as funcionalidades Meraki e NÂO de ” Umbrella “.

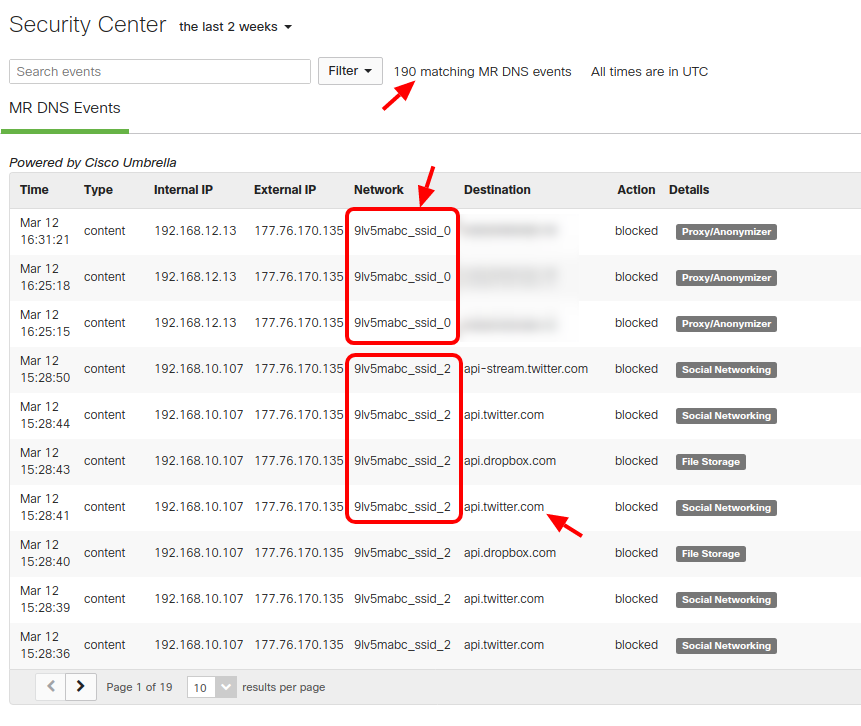

Logs

Aqui temos mais uma facilidade para que possamos consultar de fato o que está sendo bloqueado pelas nas politicas/categorias implementadas via DNS. Para isso devemos consultar pelo ” Security Center ” que está associado ao Organization -> Security Center.

Segue abaixo as evidências relacionado aos logs:

Como podem observar os logs ficaram bem simples, onde particamente você visualiza as informações primordiais daquele bloqueio, porém achei que a relação para identificação do SSID que está sendo utilizando não ficou muito familiar e compreensível. Mas vale a dica que o numero que aparece no final está relacionado com a sequencia de SSIDs que temos no portal Meraki.

No meu caso para o teste tinha essa situação:

- SSID 0 – RAR -> Security & Moderate Appropriate Use Filtering ( Default )

- SSID 2 – Guest -> Security & Full Appropriate Use Filtering

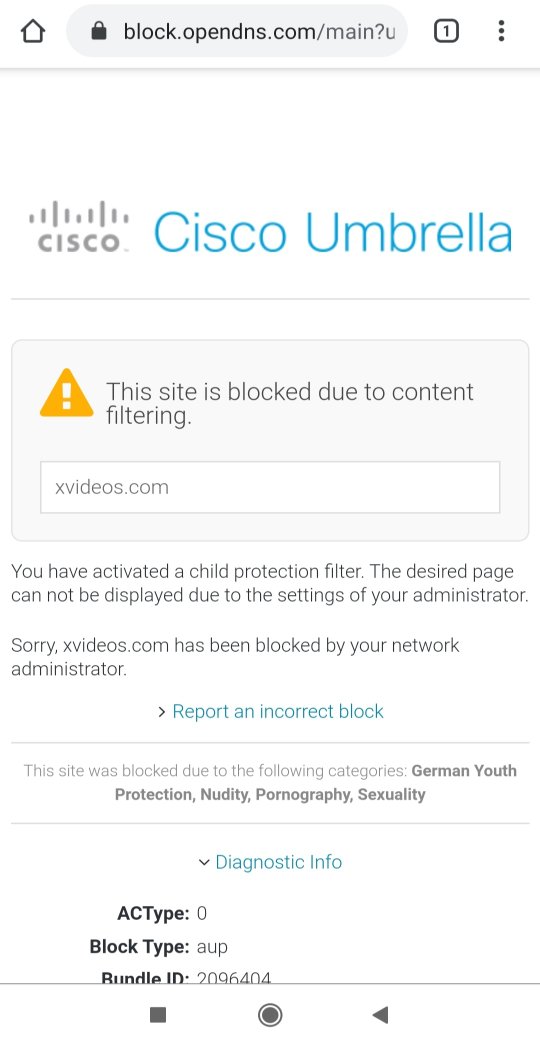

Validação do Funcionamento

Para exemplificar o controle e consolidação das categorias foi feito teste inicial como abaixo para SSID 0.

Neste caso podemos observar que não temos conecitividade como exemplo de uma rede social via SSID 2.

Conclusão

De fato como toda a plataforma Meraki, ela oferece uma facilidade tremenda para colocar esses serviços muito rapidamente em produção, fora que esses ítens correlacionados a segunrança a nivel de camada de DNS, facilita muito em ter apenas um AP e já conseguir oferecer essa granularidade.

Entretanto, o único ponto que acho que acaba ficando conflitante é seguir sempre as mesmas políticas e a estruturação dos logs, onde não traz todas as facilidades investigativas dos alertas.

E vocês o que acharam? Bom? Ruim? Deixe seus comentários abaixo. 🙂

Abs,

Rodrigo

Comentários Recentes