Olá Comunidade, Não sei se todos conhecem, mas anualmente temos uma feira de Tecnologia e Telecom denominada Futurecom, normalmente ela sempre ocorre no mês de Outubro e na cidade de São Paulo, porém já tivemos uma edição que foi executada no Rio de Janeiro. Neste ano ela irá acontecer durante os dias de …

Arquivo por tag: Palestra

Link permanente para este artigo: https://ciscoredes.com.br/2018/10/11/blog-palestra-na-futurecom-2018/

maio 26 2016

Congresso On-Line TI – 2016 – 4° Edição

Olá Pessoal, Gostaria de compartilhar mais um evento que vou participar, e que já havia participado na 2° Edição. Agora volto para a 4° Edição. Nessa edição o foco do Congresso está mais voltado para trazer informações sobre Carreira e Oportunidades, onde dentro desse contexto teremos diversos temas que serão abordados pelos especialistas. Toda a …

Link permanente para este artigo: https://ciscoredes.com.br/2016/05/26/congresso-online-ti-2016/

jul 11 2014

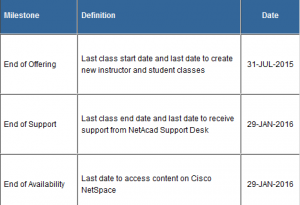

CCNA Security – Conteúdo Atualizado

Olá Pessoal, Gostaria apenas de passar um comunicado, na qual o conteúdo do CCNA Security foi atualizado dentro do NetAcademy para a versão 1.2. Nesta versão temos o conteúdo que estava inserido no CCNA Routing & Switching, bem como novos laboratórios que são suportados para a nova versão do Packet Tracer 6.1 ( …

Link permanente para este artigo: https://ciscoredes.com.br/2014/07/11/ccna-security-conteudo-atualizado/

jun 09 2014

Relatório Anual de Segurança – 2014

Olá Pessoal, Gostaria de publicar um relatório de segurança executado pela Cisco, onde com o crescente aumento das ameaças cibernéticas, o modelo de segurança das empresas deve ser holístico e contemplar, além da rede, dispositivos móveis, endpoints e ambientes virtuais e em nuvem. O documento é um pouco extenso, mas vale a pena …

Link permanente para este artigo: https://ciscoredes.com.br/2014/06/09/relatorio-anual-de-seguranca-2014/

dez 01 2012

CCNA Security – Vídeo Labs

Olá Pessoal, Eu já era para ter publicado esse post, porém na correria acabei não conseguindo escrever, entretanto gostaria de divulgar mais uma dica para quem esta estudando para o CCNA Security. A Cisco Academy disponibilizou vários vídeos para os aspirantes que querem aprender a configurar um ASA e com certeza dar uma …

Link permanente para este artigo: https://ciscoredes.com.br/2012/12/01/ccna-security-video-labs/

nov 30 2012

Novidades no BLOG!!!

Olá Pessoal, Enfim gostaria de anunciar mais uma ferramenta que temos disponibilizado em nosso site. Eu já estava tentando habilitar esse Fórum à algum tempo atrás, entretanto eu havia montado todo o site, mas no final não funcionou a integração da base dados entre as duas ferramentas. Devido a este fato tive que montar …

Link permanente para este artigo: https://ciscoredes.com.br/2012/11/30/novidades-no-blog/

set 09 2012

Desafio 2

Olá Pessoal, Conforme combinado segue mais um desafio. Desafio 2 Uma lista de acesso foi escrita com as quatro declarações mostrada na figura. Qual afirmação da lista de acesso irá combinar todas as quatro declarações em uma única instrução que vai ter exatamente o mesmo efeito? A – access-list 10 permit 172.29.16.0 0.0.0.255 B …

Link permanente para este artigo: https://ciscoredes.com.br/2012/09/09/desafio-2/

ago 18 2012

Cisco ACL

Olá Caros, Gostaria de trazer mais um assunto que enfrentamos em nosso dia-a-dia e está sendo um dos tópicos mais cobrados recentemente na prova CCNA. A famosa ACL ( Access Control List ) é um dos recursos que podem ser utilizados em diversas funcionalidades dentro dos equipamentos Cisco, como switches e roteadores. …

Link permanente para este artigo: https://ciscoredes.com.br/2012/08/18/cisco-acl/

- 1

- 2

Comentários Recentes