Olá Pessoal,

Gostaria de trazer mais um post relacionado ao nosso evento do Tech Field Day, na qual hoje trago o detalhamento sobre apresentação da Kemp Technologies.

Em minha primeira participação (#NFD20) como convidado dessa comunidade, eu já havia assistido a palestra dessa empresa para qual trouxeram tópicos voltados mais as caracteristicas de Load Balancer, porém hoje o conceito abordado é totalmente diferente, pois iremos observar mais as caracterisiticas relacionado ao monitoramento da rede e entendimento desse trafego, através da menção baseado na aquisição feita por eles em 2020 da Flowmon, na qual buscar trazer a visibilidade baseado no NPMD(Network Performance Monitoring & Diagnostic).

Conforme podemos observar abaixo:

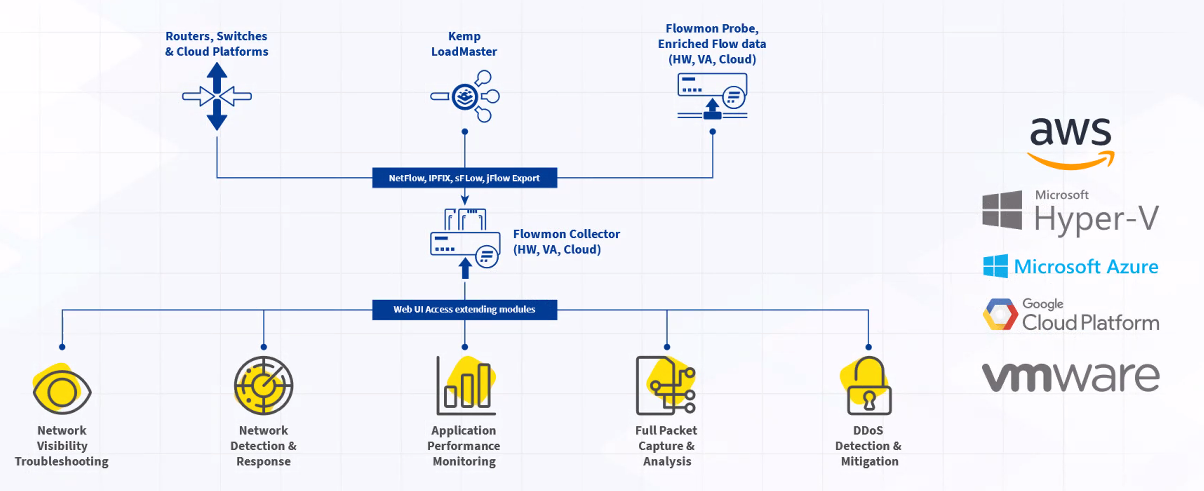

Com base nesse conceito a arquitetura apresentada para essa infra-estrutura estaria relacionado as probes do “flowmon” que coletam os fluxos de informações da rede “on-premises” ou em “cloud” vindo através de um snap ou tap. Com base nessa arquitetura os dados alimentam o coletor, que por sua vez é onde a Kemp traz os esforços para um serie de funcionalidades atreladas ao Monitoramento de Desempenho da Aplicação, Detecção/Mitigação DDoS, Visibilidade, Analise de Comportamento, etc.

Segue abaixo arquitetura apresentada para a solução.

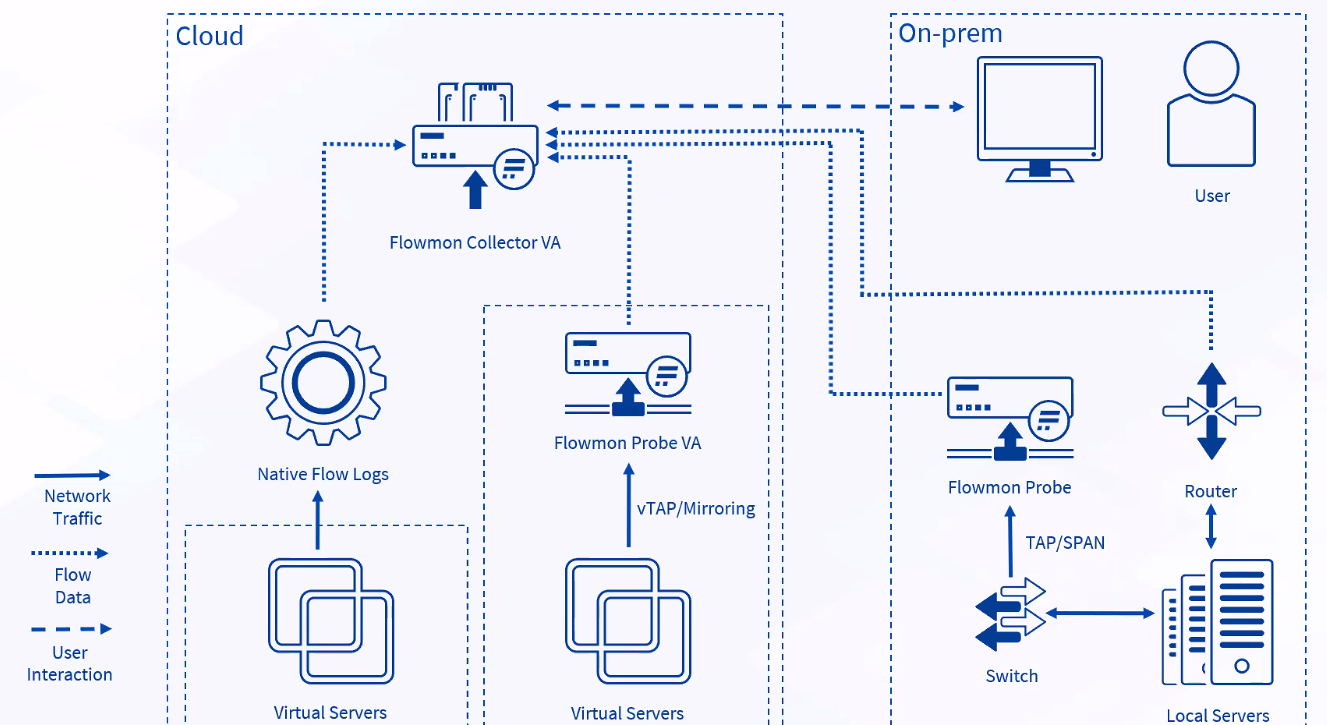

Desta forma, podemos agora ter o entendimento mais aproximado para ter a visibilidade do fluxo que cada componente vai transmitir dentro dessa arquitetura, bem como observar onde estão essa probes e efetivamente o coletor que pode ser o VA(Virtual Appliance). Veja alguns exemplos sobre esse fluxo observando as possibilidades via os endpoints.

Para maiores detalhes e entendimento dessa arquitetura é interessante visualizar a sessão onde temos um pouco mais detalhes.

Assim como nas outras sessões “We love demos!!!“, desta forma nesta apresentação não poderia faltar, justamente para entender sobre a interpretação desses fluxos, porém os convidados questionaram bastante para entendimento e exploração sobre os quesitos de segurança mencionados, pois hoje sabemos que a maioria desse trafego ele acaba sendo criptografado, ou seja, por sua vez podemos ter muitos falso-positivos dentro dessa estrutura. Por mais que você capture todos esses pacotes disponíveis, sem ter a visibilidade do aplicativo ou do sistema que hospeda o aplicativo com um certo nível de inteligência, é extremamente difícil para um analisador de fluxo fazer uma diferenciação baseado em uma solicitação inteligente sobre o que é um ataque a um serviço, versus o que é seria um “indivíduo” pressionando o “Enter” com uma senha errada muitas vezes.

Segue a demo para ilustrução e avaliação desses quesitos.

Para finalização dessa apresentação, gostaria de compartilhar que eles divulgaram sobre um trial de 7 dias, na qual você pode fazer seu deplou em qualquer ambiente que esteja disponível para você. Segue os dados para cadastro e o link para acessar conforme o endereço abaixo:

Conclusão

Como vocês podem observar a menção dessas capturas de pacote não é algo novo propriamente, devemos observar que muitas ferramentas estão nesse conceito para analisar esse fluxo, portanto acredito que poderia existir algo adicional para tratativa desses dados associando-se alguma inteligência juntamente com as aplicações que estão executando esses dados, pois nessas situações acredito que seria o diferencial para visualizar que a tratativa “não é um evento de rede“, e sim entender que pode-se tratar de um evento de segurança.

Aqui também podemos pensar que ainda em muitas empresas esses times de Segurança e Redes são totalmente apartados e não existe uma integração forte, no que diz respeito a tratativa de incidentes, o que pode ficar a famosa “bola dividida“.

Espero que vocês tenham gostado e fiquem à vontade para comentar e compartilhar informações para esse tópico. 🙂

Abs,

Rodrigo

Disclaimer: Gelstalt IT, the organizers of Networking Field Day, invited me to be a delegate, no gifts or swag influenced my decisions in writing this blog post. I do not receive cash compensation as a delegate. Also, I do not receive compensation for writing about or promoting Networking Field Day, all thoughts are my own and writing from my keyboard.

1 menção

[…] NFD25 – Kemp – Visibilidade com NPM […]